本サイト上のコンテンツは、参照目的だけのために、英語の原本から翻訳されたものです。また、本サイト上のコンテンツの一部は機械翻訳されたものです。日本語版と英語版の間に何らかの齟齬がある場合には、英語版が優先されます。当社は改善のためのあらゆる努力を行いますが、翻訳の正確性及び信頼性は保証せず、当社に故意または重大な過失がある場合を除き、不正確性又は遺漏により生じる損失又は損害に責任を負わないものとします。

過去1年間、ビジネス界は新型コロナウイルスのパンデミックから学んだ教訓に適応してきました。労働力レベルでは、企業は従業員の柔軟性と企業文化のバランスをとるための最良の方法を決定するのに苦労しています。技術レベルでは、クラウドファーストアーキテクチャの多くの利点と、マルチクラウド環境での複雑さとコストを管理するという課題が比較検討されています。パンデミック後の環境における均衡がどのようなものかを理解するまでには、まだ何年もかかるだろうが、初期の変化は大幅なリストラを示唆している。

パンデミックから得たもう一つの顕著なポイントは、症状は根本原因よりも診断と治療が容易であることが多いということです。これは明らかに企業戦略を超えた意味を持ちますが、ビジネスの世界におけるこの概念の代表的な例はサイバーセキュリティの分野です。企業は、サイバーセキュリティが侵害されたときに不十分であることを認識しており、事後分析により、攻撃を防止または軽減できたはずのプロセスやツールを特定できます。ただし、これでは、将来別のサイバーインシデントにつながる可能性のある根本的な問題に対処できない可能性があります。

CompTIA State of Cybersecurity 2022では、根本原因と症状の間の断絶を調査しています。クラウドとモバイルの導入によるデジタルトランスフォーメーションは、サイバーセキュリティに対する新しい戦略的アプローチを余儀なくされていますが、この新しいアプローチを完全に採用するには、戦術的にも財政的にも大きな課題が生じます。サイバーセキュリティは現代のビジネスにとって依然として最も差し迫った問題の1つですが、ITに対する従来の見方や脅威の状況に対する理解の低さから生じるハードルにより、処方された治療に従うことが困難になっています。

サイバーセキュリティに関する感情は、進歩がいかに難しいかを示す良い指標です。CompTIAの2022年サイバーセキュリティの現状調査には、7つの異なる地域が参加し、さまざまな経済的および技術的成熟度を表しています。7つの地域すべてで、サイバーセキュリティは一般的な懸念事項であると同時に、企業固有のジレンマとして、依然として問題のある分野であるという明確な信念があります。

まず第一に、サイバー犯罪者の組織化、政府の対応、利用可能なサイバー防御メカニズムの能力など、サイバーセキュリティの一般的な状況は比較的ゆっくりと進んでいます。特に先進地域では、劇的な改善が見られたと信じている人はほとんどいません。ほとんどの場合、ほぼ同じ割合の人が状況が悪化していると考えています。米国外では前年比データは入手できませんが、この傾向はプラスではないようです。サイバーセキュリティの状況が改善したと感じた米国の回答者全体の割合は、69%から68%にわずかに低下しました。

物事を身近に置くと、個々の企業レベルでは見方はそれほど良くありません。どの地域の回答者の過半数も、自社のサイバーセキュリティが満足のいくものであると感じていましたが、状況を完全に満足していると評価した回答者ははるかに少ないです。ほぼ全員が改善の余地があると感じており、場合によっては他のケースよりも悲惨なケースもあります。ここで、前年比の傾向はいくつかの複雑なシグナルを示しています。米国では、正味満足度は上昇しましたが(70%から75%に)、完全満足度の評価は低下しました(29%から24%)。このレポートの残りの部分では、米国のデータに焦点を当てます。別の調査概要では、国際地域のデータポイントを強調しています。

パンデミックの間、組織は歴史的な混乱に適応するにつれて、技術導入のペースを加速させました。これにより、柔軟性の向上と長期的な効率への扉が開かれました。同時に、その加速により、多くの企業は、従来のサイバーセキュリティの考え方やツールキットでは不十分な分野に突入することを余儀なくされました。企業は、特定の活動に関する孤立した懸念に対処するのではなく、業務の全範囲にわたるサイバーセキュリティの意思決定に情報を提供する新しいパラダイムを採用する必要があります。

市場概況

多くの点で、サイバーセキュリティは企業のITの進化の仕方に反応するものです。結局のところ、サイバーセキュリティの必要性は、テクノロジーが実装された後にのみ発生します。企業がサイバーセキュリティを二次的な考慮事項として扱う傾向にあるテクノロジーを積極的に追求する傾向があるため、この力関係は近年激化しています。

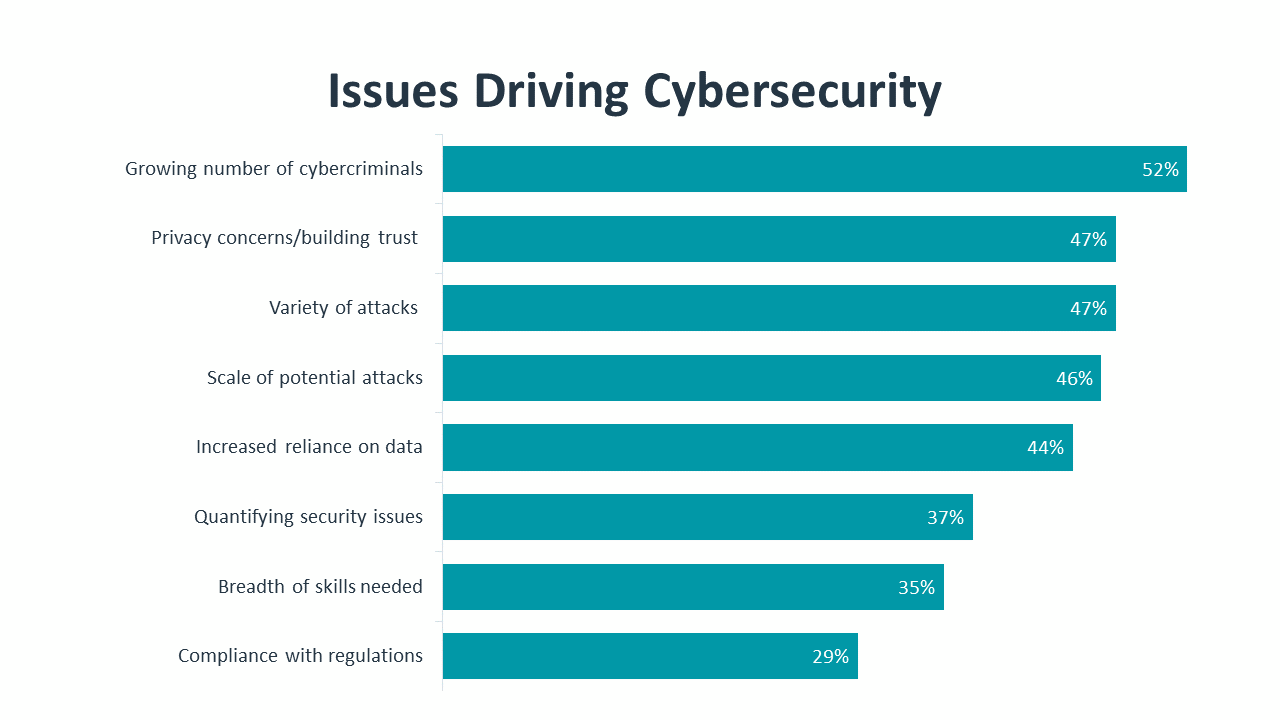

サイバーセキュリティがITの形をたどる限り、現代のサイバーセキュリティの特徴は複雑さです。クラウドやモバイルシステムの導入によりIT運用と戦略が複雑になったのと同じように、企業が脅威の拡大に対処するにつれて、サイバーセキュリティ管理は多くの側面を発展させてきました。CompTIAの調査によると、サイバーセキュリティを推進する上位3つの問題のうち2つは、サイバー犯罪者の増加とサイバー攻撃の種類の増加です。

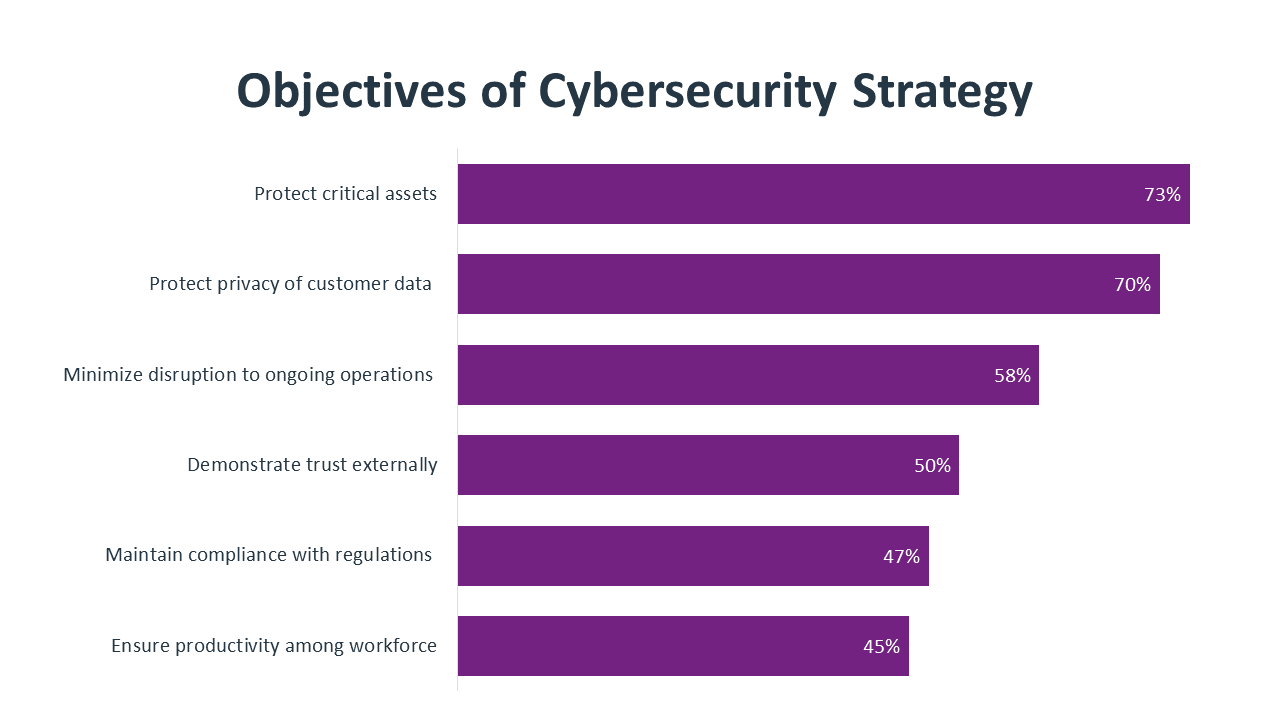

複雑さには明確さが求められます。サイバーセキュリティの取り組みには、デジタルトランスフォーメーション、政府の規制、顧客の認識など、複数の要因が影響するため、サイバーセキュリティを単なる保護コーティングと見なすだけではもはや十分ではありません。組織はサイバーセキュリティ戦略を推進する目的を慎重に検討する必要があり、それが調査的な質問につながります。サイバーセキュリティはどのようにしてビジネスの利益を促進するのでしょうか?サイバーセキュリティの成功はどのように測定されていますか?適切な投資はどのように決定されますか?

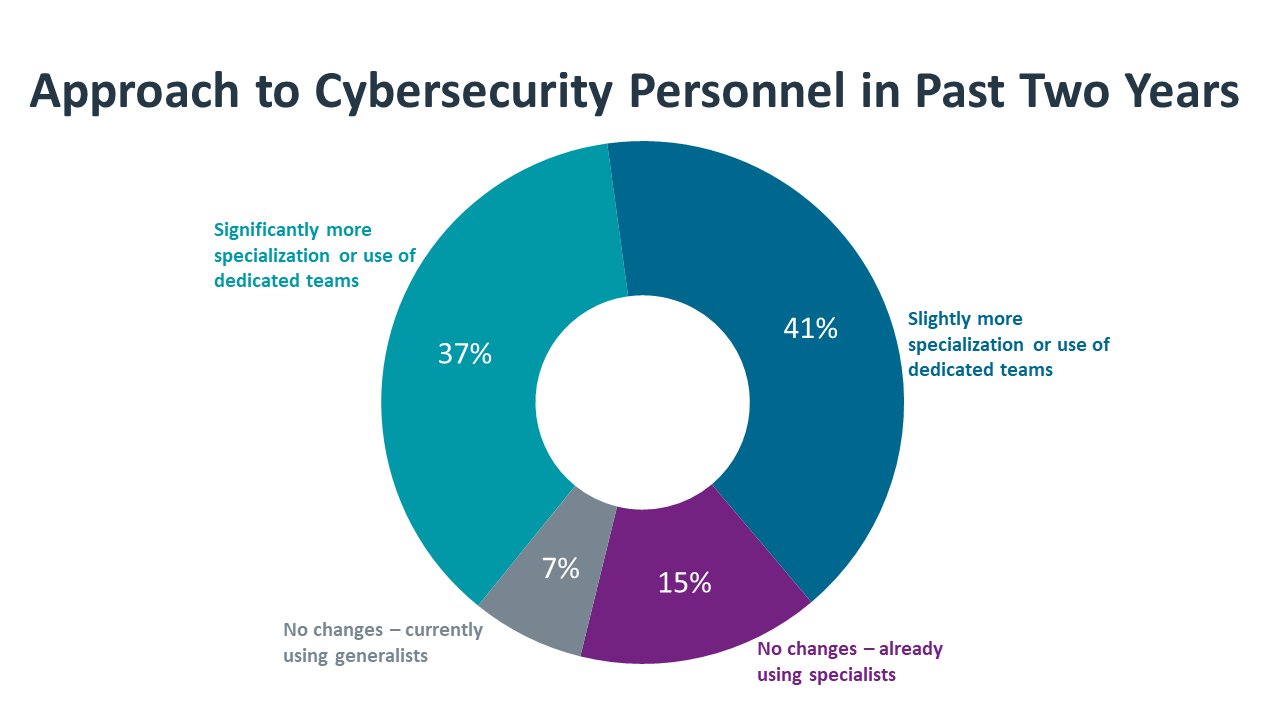

これらの質問、特に最後の質問に答えることで、独立した分野としてのサイバーセキュリティへの注目がますます高まっています。サイバー犯罪が財務的および運用上の責任として劇的に増加している場合、重大な結果を回避するための処方箋は、専任の焦点となります。

サイバーセキュリティ環境の爆発的な性質を説明する3つのデータポイント。まず、Cybersecurity Venturesは、2021年のサイバー犯罪による世界の経済的損害は総額6兆1,000億ドルに達したと報告しています。この数字は前年比 15% 増加し、2025 年までに 10 兆 5,000 億ドルに達すると予想されています。サイバーセキュリティ インシデントのコストは、盗まれたデータの回復やランサムウェア攻撃による支払いを超えています。風評被害は、顧客の離脱によるビジネスの損失や、パートナーやサプライヤーが信頼を失った場合に新しい契約の交渉に時間を費やすなど、大きな波及効果をもたらす可能性があります。

サイバー関連の見出しにならないように、企業はサイバーセキュリティ予算を増やしています。ガートナーは、世界のサイバーセキュリティ支出が2021年の1,500億ドルから2022年には1,725億ドルに増加し、最終的には2026年には2,673億ドルに増加すると予測しています。この成長の多くは、組織がクラウドファーストのアーキテクチャアプローチへの移行を続ける中で、クラウドセキュリティへの支出によって推進されるでしょう。安全なIDも、特に企業がブロックチェーン対応のIDソリューションやメタバースアプリケーションに対するID関連の影響を検討する際に、主要な話題になるでしょう。

最後に、サイバーセキュリティのスキルに対する重要な需要があります。CompTIA、労働分析会社Lightcast、National Initiative for Cybersecurity Education(NICE)の共同プロジェクトであるCyberSeekによると、米国にはサイバーセキュリティ関連のスキルを求める求人情報が71万4,500件以上ある。これらの求人の多くは、サイバーセキュリティアナリストやペネトレーションテスターなど、サイバーセキュリティの専門職を対象としています。CompTIAのState of the Tech Workforceレポートによると、これらの分野の需要は引き続き堅調で、2022年には4%の成長が見込まれ、今後10年間で全国の成長率を253%上回ると予想されています。Lightcastによると、米国の労働市場全体は2022年に1%、今後10年間で7.8%成長すると予想されています。

サイバーセキュリティの問題の規模と範囲は計り知れず、破壊的な攻撃の影響を受けない組織はありません。重要なインフラを守る政府機関から顧客データを保護する個人事業主まで、デジタル時代のあらゆる機関はサイバーセキュリティに十分な注意を払う必要があります。過去の慣行が多くの企業の足かせになるかもしれませんが、可能な限り強力なサイバーセキュリティ態勢を構築するために、ポリシーの確立、プロセスの構築、人材のトレーニング、製品の実装を支援するリソースはこれまで以上に増えています。

組織がサイバーセキュリティのトレンドを常に把握するために使用できる最良のリソースの 1 つは、情報共有および分析組織 (ISAO) です。CompTIA ISAOはそのような組織の一例であり、特にテクノロジー業界の企業に影響を与えるサイバーセキュリティのトレンドに焦点を当てています。CompTIA ISAOは、トップベンダーや政府機関から提供された脅威インテリジェンスと脅威フィードに加えて、マネージドサービスプロバイダーとテクノロジーベンダーがサイバーセキュリティソリューションの実装と顧客ニーズの管理におけるベストプラクティスを共有するためのネットワーキングの機会を提供します。

ポリシー

サイバーセキュリティがエンタープライズITの進化を反映しているもう一つの方法は、両方がより戦略的になっていることです。IT 全体に関して言えば、組織は一般的に、その過程で成長痛がいくつかあったとしても、より戦略的なアプローチへの移行を受け入れています。一方、サイバーセキュリティは、戦略的考え方を採用する上でより大きな課題であることが証明されています。

戦略的考え方の最も重要な部分の 1 つは、サイバーセキュリティがもはや主に外部の出来事に焦点を当てていないことを認識することです。サイバーセキュリティを推進する問題に戻ると、挙げられた上位の問題のほとんどは外向きのものです。攻撃の量、種類、規模に焦点が当てられているのは、ビジネスの外で起こっていることです。プライバシーに関する懸念でさえ、外部からの期待に関する懸念です。サイバーセキュリティは、データへの依存度の高まりや、変化する規制へのコンプライアンスを維持する必要性など、内部業務の性質の変化に付随しているという認識は低いです。

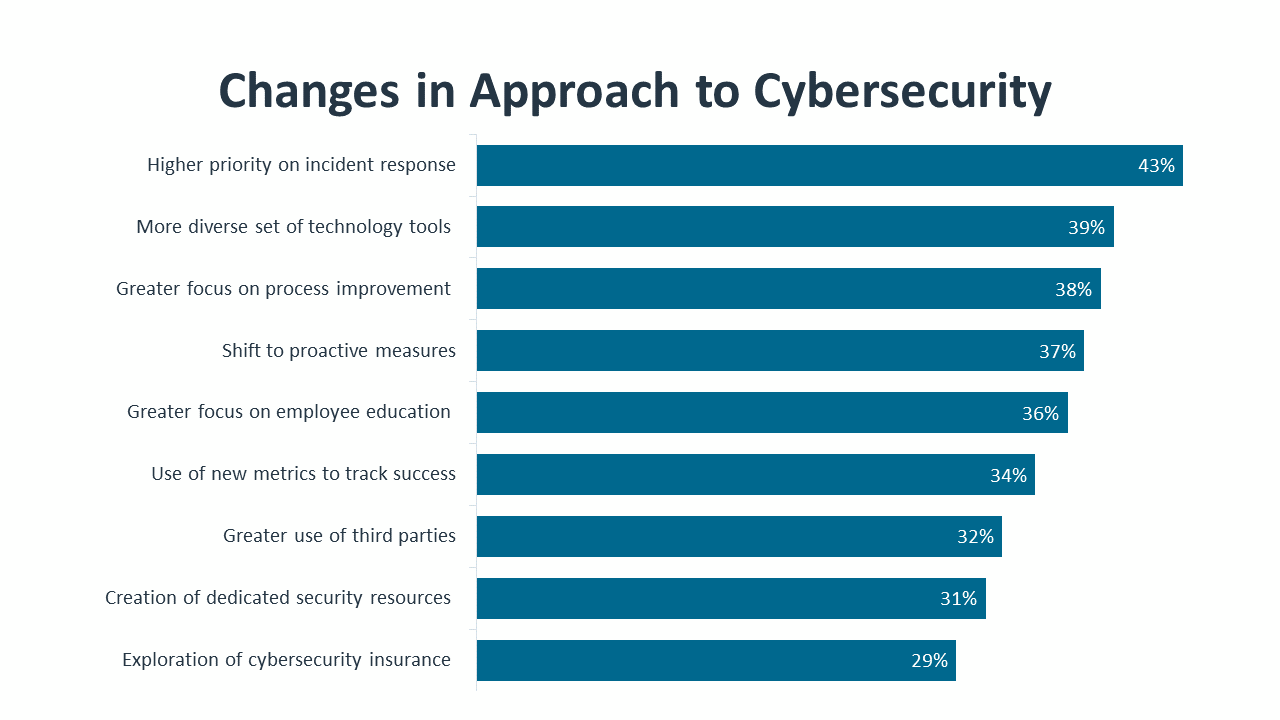

来年は、サイバーセキュリティと事業運営の統合に向けて集中的な動きが見られるでしょう。サイバーセキュリティをデジタルトランスフォーメーションの重要な要素として受け入れることで、組織全体に新たな疑問と新たな成功の尺度が生まれます。同時に、全体的な視点を採用することで、サイバーセキュリティへのアプローチの変更に関する既存のハードルの多くに対処できます。

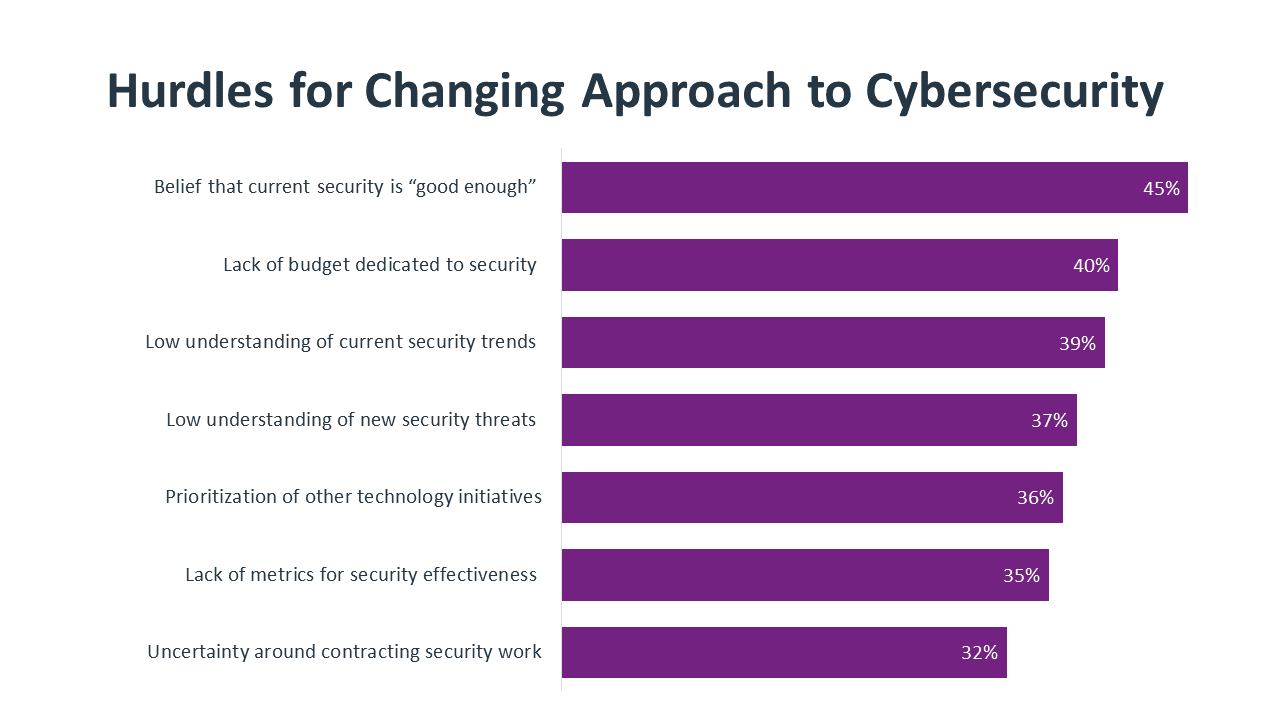

企業が最近挙げている主なハードルは、現在のサイバーセキュリティ体制は「十分」であるという信念です。このハードルは、より戦略的な考え方で挑戦される2つの異なる仮定を示唆しています。まず、「十分」という概念は、サイバーセキュリティの取り組みを測定するための具体的な指標が欠如していることを示しています。数年前から、CompTIA の調査では、より適切で的を絞ったサイバーセキュリティ指標を確立する必要性が一貫して示されています。第二に、サイバーセキュリティが「十分」であるという単純な条件は、データ侵害が発生したかどうかに最も一般的に集中しています。企業は、指標を定義するだけでなく、サイバーセキュリティに関する具体的な戦略的目標を設定する必要があります。

2 番目のハードルは、テクノロジーが戦術的でなくなるにつれて、IT のすべての分野に共通するスレッドです。組織は、予算を横ばいにするのではなく、テクノロジーへの投資を増やす必要があることに気づいています。もちろん、これは新しい指標を必要とする別のステップです。投資収益率の計算は、テクノロジーのあらゆる分野にとって新境地です。これは、ポジティブな結果があまり明確に定義されていないサイバーセキュリティにとって、さらに大きな課題です。

次のハードルは、サイバーセキュリティの専門知識を扱います。ビジネス上の意思決定を左右する可能性のある一般的なサイバーセキュリティのトレンドに関する知識であっても、防御のアップグレードが必要になる可能性のある特定のサイバーセキュリティの脅威であっても、組織はサイバーセキュリティの知識を向上させる必要があります。これはビジネスの分野によって異なり、このレポートの「人」セクションでは、サイバーセキュリティチェーンのさまざまな部分のニーズを詳しく調べています。

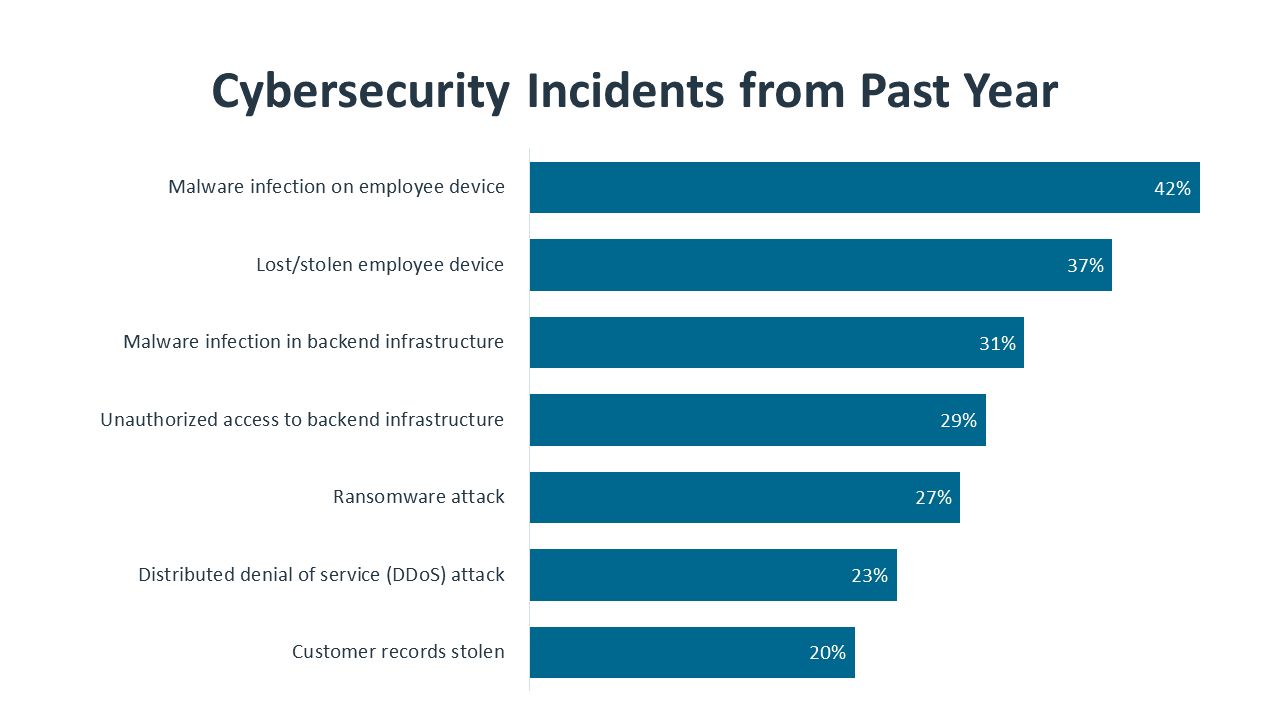

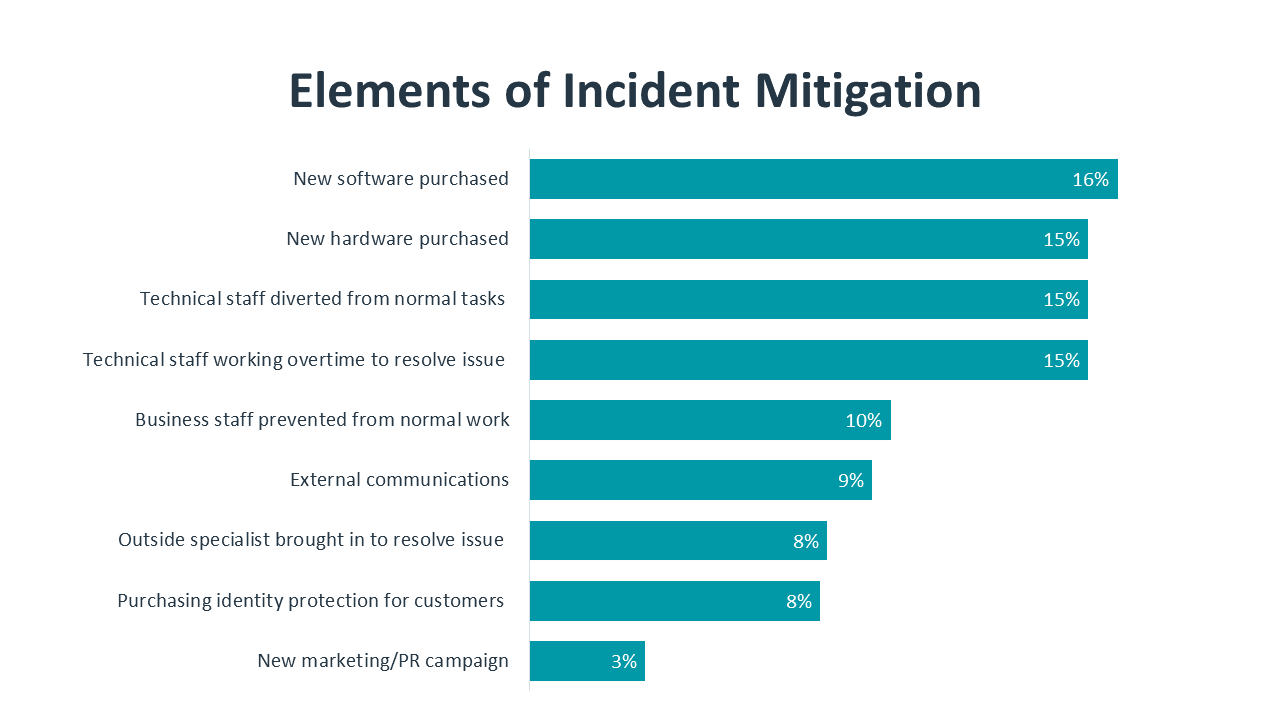

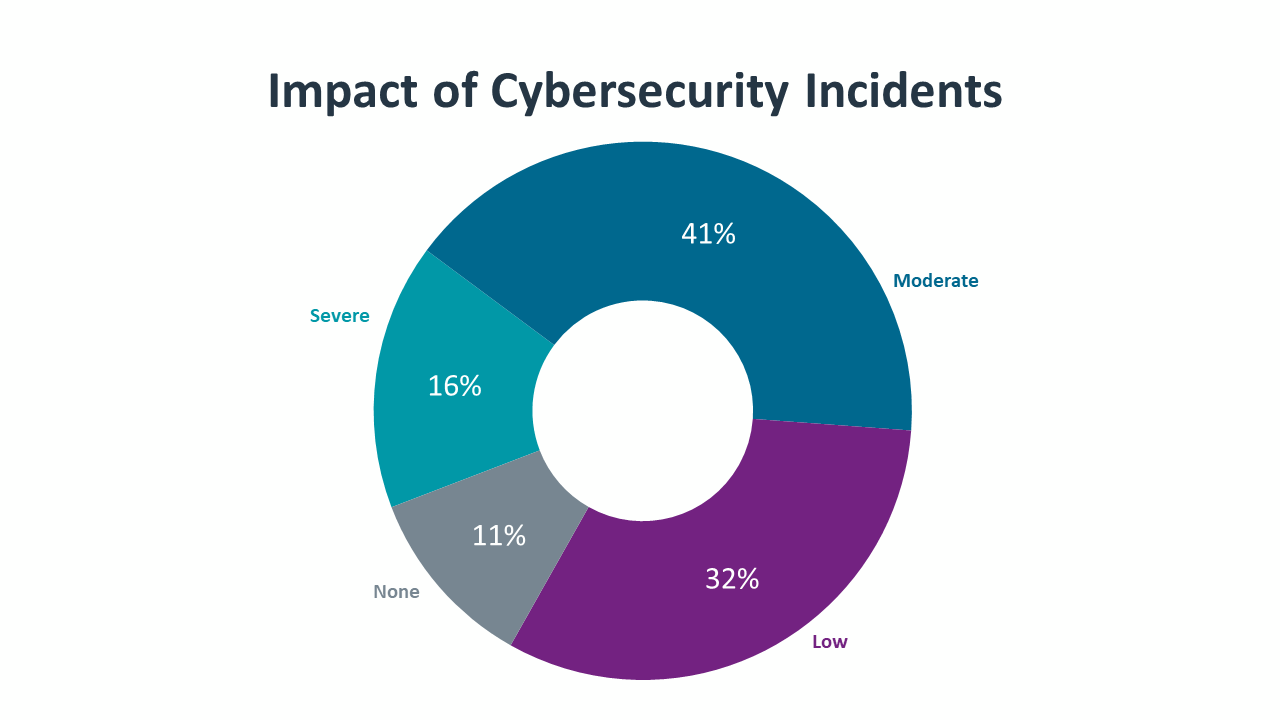

サイバーセキュリティインシデントだけではサイバーセキュリティ体制の十分な尺度にはなりませんが、それでも戦略的思考の必要性を知ることができます。過去1年間にサイバーセキュリティインシデントの発生を認識した企業のうち、57%がインシデントが組織に深刻または中程度の影響を与えたと回答し、16%が深刻な影響を分類しました。インシデントに対処するために新しいソフトウェアやハードウェアを購入することは別として、緩和策の最大の要素は、技術スタッフが問題の解決に費やす時間です。

明らかに、インシデント対応に費やす時間には機会費用があります。特にデジタルトランスフォーメーションの時代において、組織は技術的な目標に必要なスキルの習得と適用に苦労しています。予防可能な危機を解決するために革新的な取り組みからリソースを引き離すことは、多くの企業が許容できる犠牲ではありません。サイバーセキュリティの取り組みに対してより積極的なアプローチを取ることで、消防訓練に費やす時間の影響を最小限に抑えることができます。

また、緊急のサイバーセキュリティ問題に余分な時間を費やすことには、動機付けのコストもかかります。セキュリティスペシャリストは残業を余儀なくされるため、戦略的ITへの移行、労働力の離職、または単に過去数年間の世界的な出来事からすでに存在している可能性のある精神的負担が増大します。労働者が新しい機会を模索する傾向がある環境では、ストレスを増やすことは企業にとって最善の利益にはなりません。

最終的には、サイバーセキュリティを事業運営とより緊密に統合することで、企業が直面する中核的な問題の多くに対処できます。サイバーセキュリティが組織の文化に組み込まれることで、サイバーセキュリティが組み込まれたより良いプロセス、不注意によるエラーの傾向が少ない知識豊富な労働力、最新のITアーキテクチャをサポートする包括的な製品セットが生まれます。これらの変化が満足度を高めるというとらえどころのない目標につながるかどうかは、時間が経てばわかります。

プロセス

昨年、CompTIAのサイバーセキュリティの現状レポートでは、ゼロトラストが現代のサイバーセキュリティの取り組みを導くべき包括的なポリシーとして特定されました。クラウドコンピューティングとモバイルデバイスの導入により、何十年にもわたって支配的な考え方であった安全な境界の見方が劇的に変わりました。組織がパラダイムシフトに取り組む中で、幅広いサイバーセキュリティの意思決定に役立つ包括的なアプローチを定義することが困難でした。ゼロトラストは、そのジレンマに対する答えとして登場しました。

今年、ゼロトラストは広範なポリシーから戦術的なプロセスに移行し始めています。いくつかの理由から、ゼロトラストの導入は一夜にして行われるわけではありません。何よりもまず、ゼロトラストはサイバーセキュリティに対する考え方が大きく異なります。企業は、サイバーセキュリティをIT機能内の多くのコンポーネントの1つと見なし、単にハードウェアやソフトウェアに投資するのではなく、サイバーセキュリティを組織の必須事項と見なし、テクノロジー製品を超えてワークフローと労働力に関する意思決定にまで及ぶ必要があります。

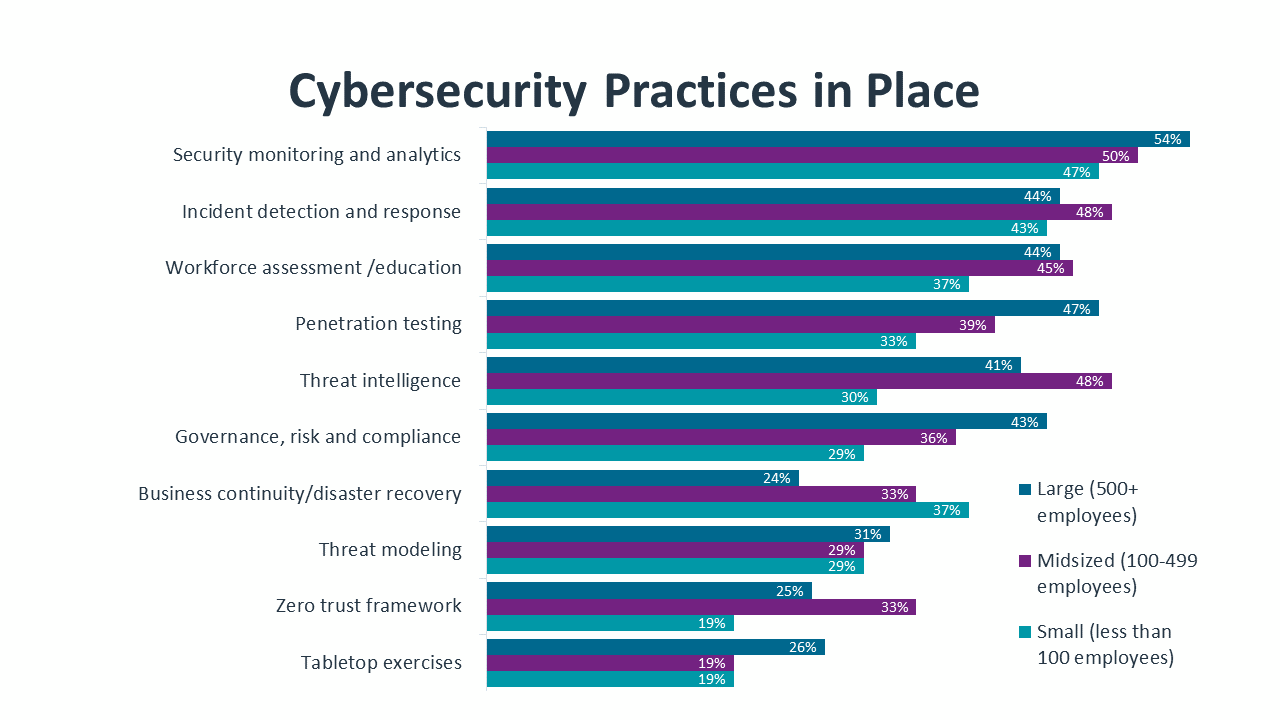

ゼロトラストに関する組織の意識を高めることは、困難な作業になります。ゼロトラストは、組織内のサイバーセキュリティの実践としてはまだかなり低いランクにランクされていますが、これは、従業員の分野によってサイバーセキュリティ戦略に対する知識のレベルが異なることも一因です。たとえば、比較的低い割合の回答者 (大企業の回答者のわずか 24% を含む) が、自社の組織が事業継続性と災害復旧 (BCDR) に関する実践を行っていると回答しています。BCDR プランの発生率ははるかに高い可能性がありますが、ビジネス ユニット内の個人は、これらのプランのどの部分も理解する必要がない場合があります。

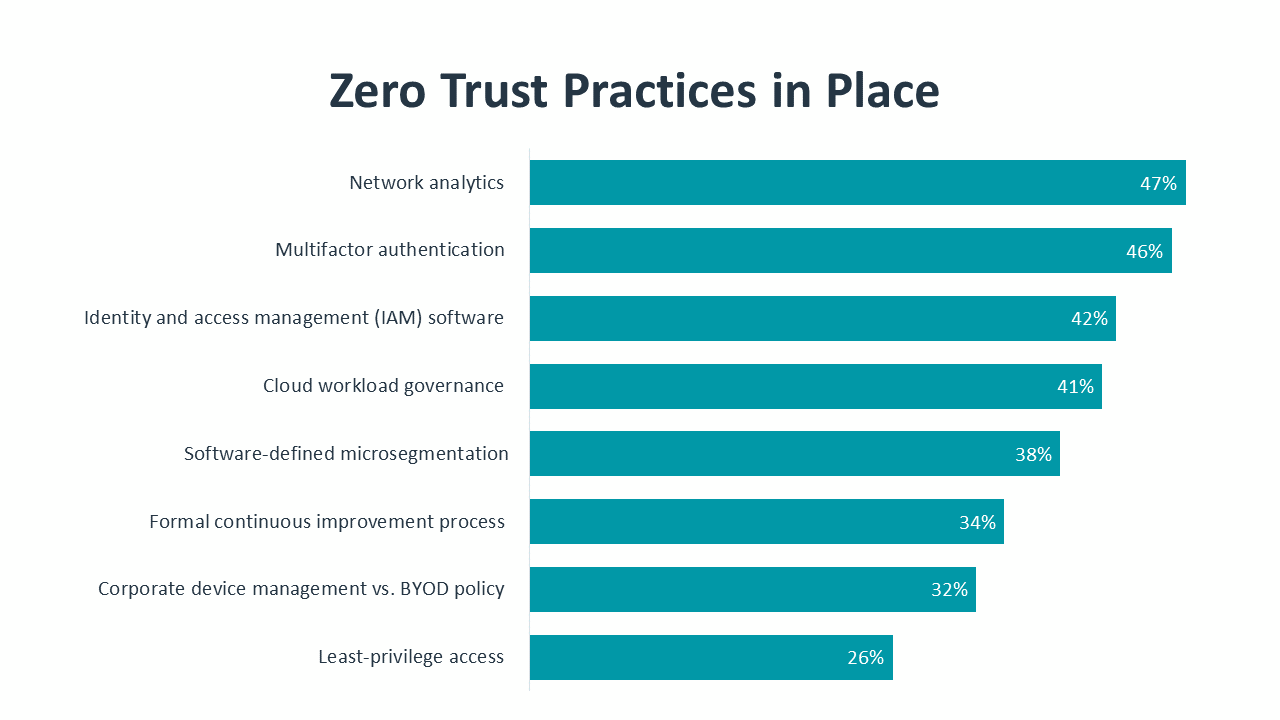

さらに、ゼロトラストは単一の製品やアクションではなく、多くの個別のツールやプラクティスがゼロトラストアプローチの一部になる可能性があります。通常、ゼロトラストの傘下にあるコンポーネントを見ると、集合体よりも個々の部分を認識する組織が増えています。信頼できるIDを検証するための最良のツールの1つである多要素認証は、46%の組織で導入されています。クラウド ワークロード ガバナンスは、クラウド リソースが計画どおりに使用されていることを確認するプロセスであり、41% の組織で導入されています。ソフトウェア定義のマイクロセグメンテーション(38%)や最小権限アクセス(26%)などの他の要素は採用率が低いですが、これらの分野での採用は、ゼロトラストポリシーに対する広範な認識をわずかに上回っています。

主なポイントは、ゼロトラストは、質問や意思決定に情報を提供するサイバーセキュリティに関する哲学であるということです。ゼロトラストを採用する最善の方法は、完全な成功を示す一連の基準を定義するのではなく、組織のステータスに基づいて実行すべき最善のステップを特定するロードマップを作成することです。これらの手順には、データとワークフローの完全な監査、ID およびアクセス管理 (IAM) ソフトウェアなどの特定の製品の実装、または継続的な労働力教育プログラムの作成が含まれる場合があります。各ステップは特定の質問に対処する必要があり、各ステップには測定可能な結果がある必要があります。

ゼロトラストアプローチの影響を受ける多くのサイバーセキュリティ慣行の中には、特に注意に値する2つの領域があります。脅威インテリジェンスは、サイバーセキュリティの最も伝統的な機能の自然な発展です。企業がすべての攻撃が侵入するのを防ぎたい場合は、それらの攻撃の性質を理解する必要があります。

脅威インテリジェンスは、コントラストのバランスをとるための演習です。サイバーセキュリティチームは、脅威の状況を幅広く理解し、最も厄介な攻撃がどのように実行されるかについての深い知識を必要としています。サイバー脅威の監視は継続的な実践であり、厳密さとスケジュールが必要ですが、ゼロデイ脆弱性やサプライチェーン攻撃などの深刻な問題に迅速に対応できる能力も必要です。多くの点で、脅威インテリジェンスは、一貫性と防御に重点を置いたサイバーセキュリティの古い世界と、柔軟性とプロアクティブな対応が重要な新しい世界に足を踏み入れています。

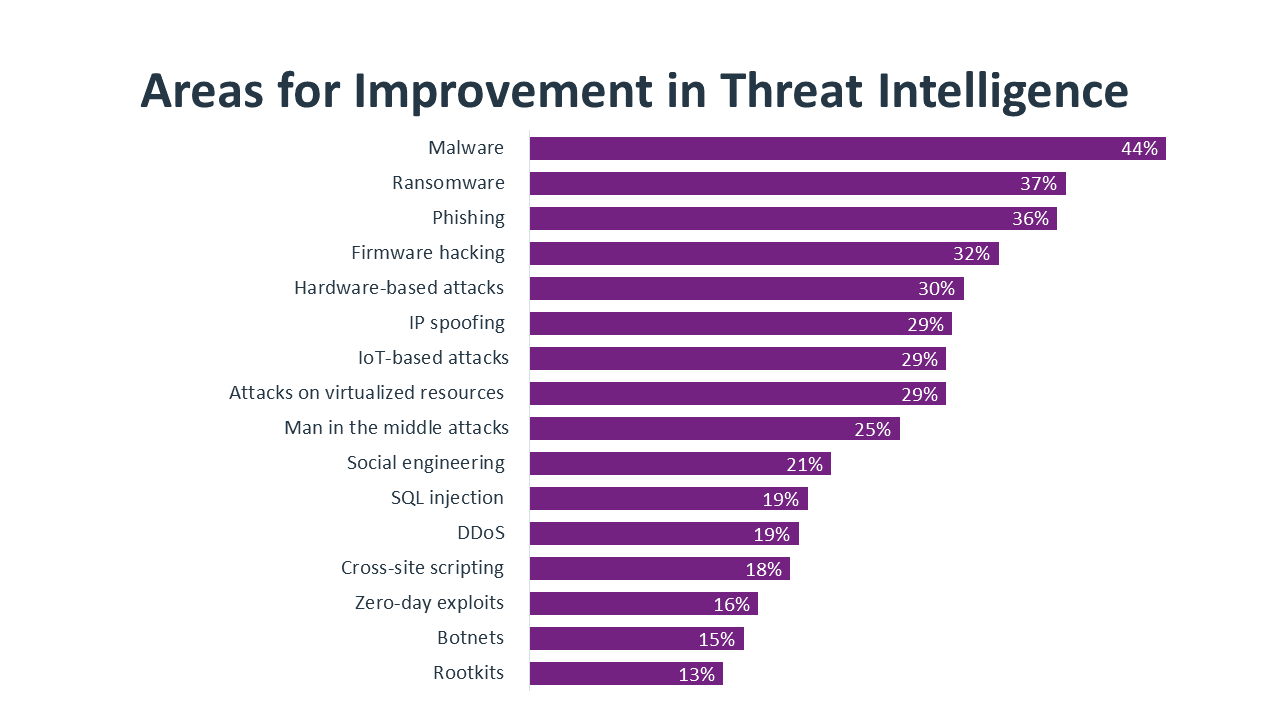

企業がよりよく理解したい脅威のリストは、問題の範囲を示しています。マルウェアは最も長い歴史を持つ脅威ですが、絶え間ない進化には絶え間ない注意が必要なため、依然として第 1 位にランクされています。ランサムウェアとフィッシングは、デジタル運用が増加し、人的ミスのコストが高まることが判明するにつれて、急速に大きな懸念分野となっています。全企業の少なくとも4分の1が懸念を引き起こしている9つの異なる脅威があります。リストの下位にある脅威のどれも、ハッカーにとって特に有益であることが判明した場合、すぐに差し迫ったものになる可能性があります。将来的に脅威インテリジェンスを改善するには、献身的な努力と、ピアネットワークとISAOへのより広範な参加が必要です。

詳しく調べる価値のある 2 番目の領域は、リスク管理です。ガバナンス、リスク、コンプライアンス(GRC)が現在の慣行として認識しているのは、わずか35%の企業です。GRCの規制部分により、一部の企業は(デジタル運用に関する規制が急速に変化しているにもかかわらず)慣行を無視する可能性がありますが、リスク部分を軽視すべきではありません。

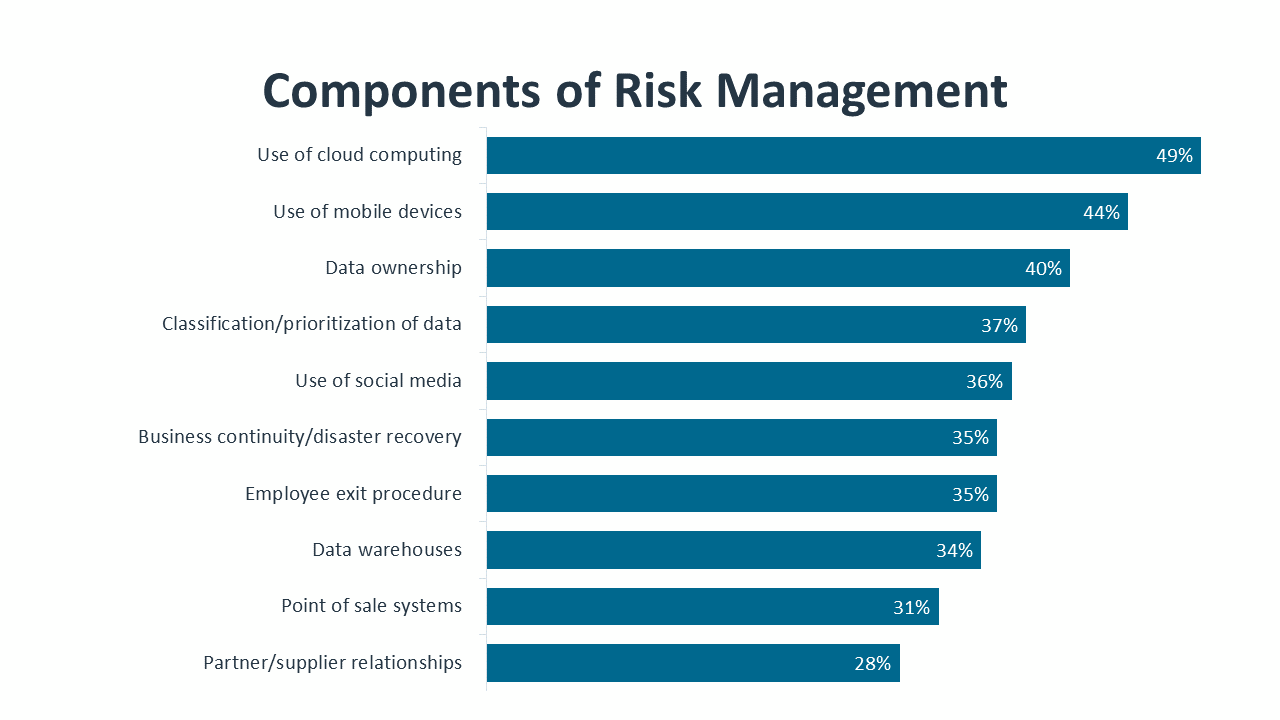

正式なリスク分析には、技術運営とビジネス運営の両方の詳細を掘り下げることが含まれます。安全な境界の時代は、サイバーリスクに対する不十分なアプローチを生み出しました。重要度のあらゆるレベルの情報は、ファイアウォールの背後に置かれるだけでした。今日、企業が重要なデータに課すことができるセキュリティの量に制限はありませんが、予算と使いやすさには確かに制限があり、すべてのデータに最高レベルのセキュリティを提供することは現実的ではありません。特にゼロトラスト時代におけるリスク管理は、企業資産と事業運営の両方を徹底的に理解することから始まります。

そこから、リスク管理は一連のトレードオフになります。クラウド システムのセキュリティ保護と回復力のあるクラウド アーキテクチャの利点のコストは?モバイルデバイスは、企業データを公開することなく柔軟な労働力を実現するにはどうすればよいでしょうか?市場分析にとって最も重要な顧客データはどれで、収集すべきではないのはどれですか?これらの質問は純粋に技術的なものではありません。ビジネスユニットとITチームの両方からのインプットが必要であり、ビジネス目標の変化や新興テクノロジーの進歩に応じて、プロセスは反復的になります。

人材

企業がセキュリティ上の欠陥の根本原因に対処しようとすると、問題には複数の層があることに気づきます。明らかに、何年にもわたって焦点であり、サイバーセキュリティソリューションの重要な部分であり続けている技術層があります。労働力層もあり、多くの企業がこの側面を改善するためにサイバーセキュリティ意識教育に目を向けています。しかし、事業運営や企業測定を扱う他の層は、近年あまり注目されていない可能性があります。

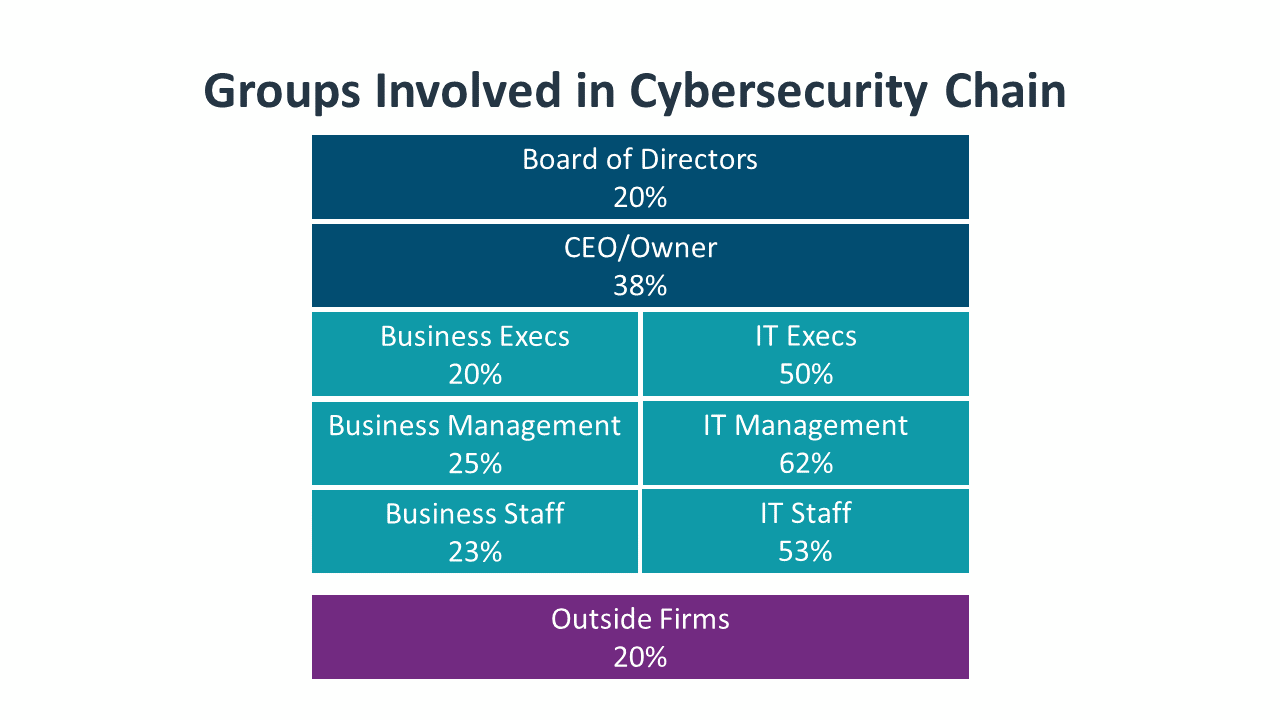

サイバーセキュリティチェーン内の参加率は、どの層があまり注目されていないかを示しています。サイバーセキュリティチェーンとは、サイバーセキュリティの議論に参加するすべての利害関係者のことで、これらの議論を包括的な戦略に結び付けることを目標としています。予想通り、ほとんどの企業はIT部門からの参加率が高い。これらの数字は、専任のITスタッフを擁していない中小企業によってわずかに引き下げられますが、ほとんどの企業はサイバーセキュリティソリューションの一部として技術スタッフを擁していることは明らかです。同時に、ITスタッフをサイバーセキュリティチェーンの一部として認識していない組織は、組織全体でより広く議論を行うべきであることを認識していない可能性があります。

しかし、議論が認められているところでも、ビジネス側の参加はまだ少ないです。中小企業は、サイバーセキュリティチェーンの一部としてCEOまたはオーナーを47%としているのに対し、中小企業の47%がCEOまたはオーナーをサイバーセキュリティチェーンの一部としているのに対し、ビジネススタッフの全体的な参加率は、ビジネスクリティカルな機能には低すぎます。

参加率が全体的に低いだけでなく、変わっていません。取締役会からビジネススタッフ、ITスペシャリスト、外部企業に至るまで、今年の調査へのすべての参加率は、昨年の調査の参加率とほぼ同じです。組織は、戦術的な取り組みと戦略的ビジョンを結びつけるサイバーセキュリティの会話の開発に苦労しています。

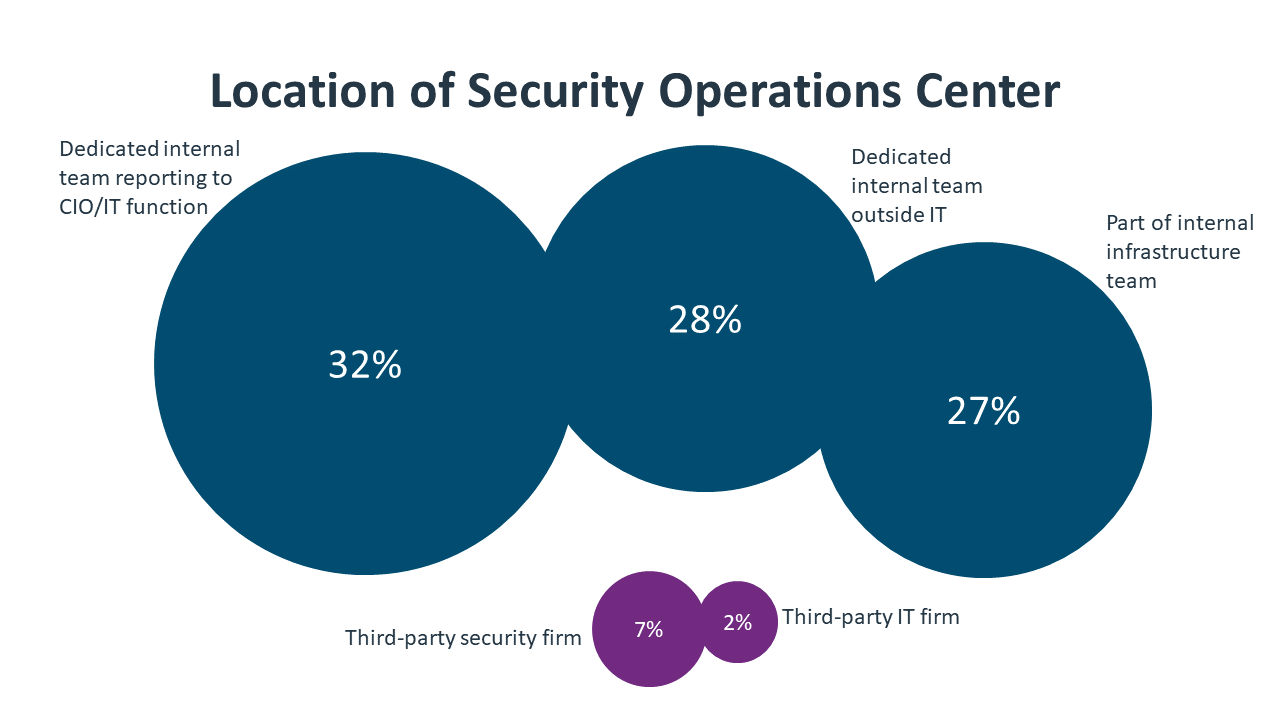

サイバーセキュリティチェーンの育成は、セキュリティオペレーションセンター(SOC)の主要な機能の1つであるべきです。SOCは通常、サイバーセキュリティ戦術を実行するグループと見なされます。大多数の組織にとって、SOCは内部機能です。SOCの一部として専用リソースを確立する傾向は明らかであり、SOCをIT機能の外に移行する企業が増えている兆候が早くから見られます。場所に関係なく、SOCのリーダーシップは、サイバーセキュリティをすべてのレイヤーの運用上の議論に統合することをより考慮する必要があります。

もちろん、一部の企業では、このタスクを担当するリーダーを特定するために、SOC を正式に定義する必要がある場合があります。大規模な組織では、サイバーセキュリティの取り組みを主導する最高情報セキュリティ責任者 (CISO) がいることがよくありますが、中小企業では、SOC が 1 人のサイバーセキュリティ エンジニアまたはサイバーセキュリティの責任を持つ少数の IT ジェネラリストで構成されていると見なす場合があります。特定の憲章でSOCを構築し、SOC内で役割と責任を割り当てることで、会話が前進し、対処する必要がある他の戦略的ギャップが特定されます。

企業がSOCをどのように定義するかに関係なく、技術スペシャリストは常に重要な要素です。サイバーセキュリティスキルの需要と供給の方程式はしばらくの間バランスが崩れており、近い将来、状況は改善する兆しがほとんどありません。CyberSeekプロジェクトでは、サイバーセキュリティ関連のスキルを求める71万4,500件以上の求人情報について説明したほか、2021年5月から2022年4月までの12か月間、情報セキュリティアナリストの求人数は18万件あったが、現在その職に就いている労働者はわずか14万1,000人だった。企業は、十分に急速に成長していない人材プールをめぐって争っています。

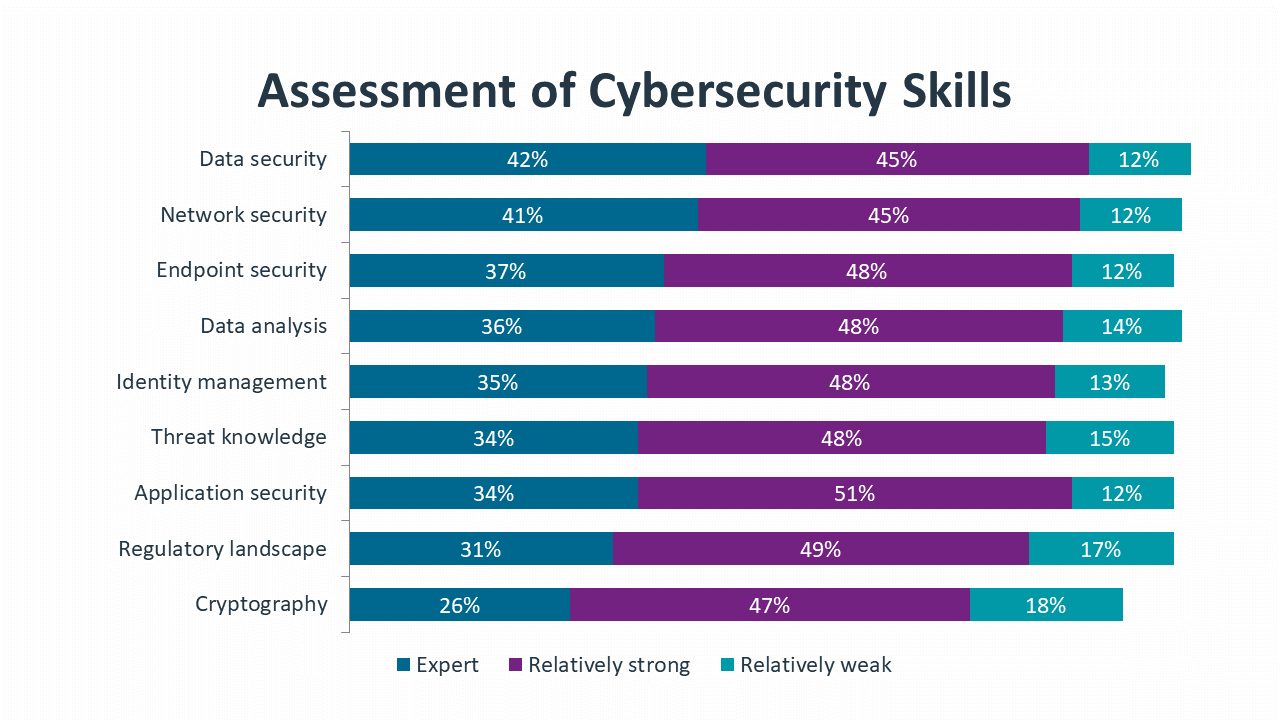

組織のスキルと知識を向上させるには、企業はまずサイバーセキュリティの労働力の現状を理解する必要があります。CompTIAの調査データは、現在のスキルの大まかな推定値にすぎず、ビジネススタッフやさらに上位レベルのIT管理者は日常業務から切り離されている可能性がありますが、大まかな見積もりでさえ、議論の出発点としては良いでしょう。企業は次のステップに進み、どのスキルを向上させるべきかを検討する際に、より詳細な評価を実行するための方法を開発する必要があります。

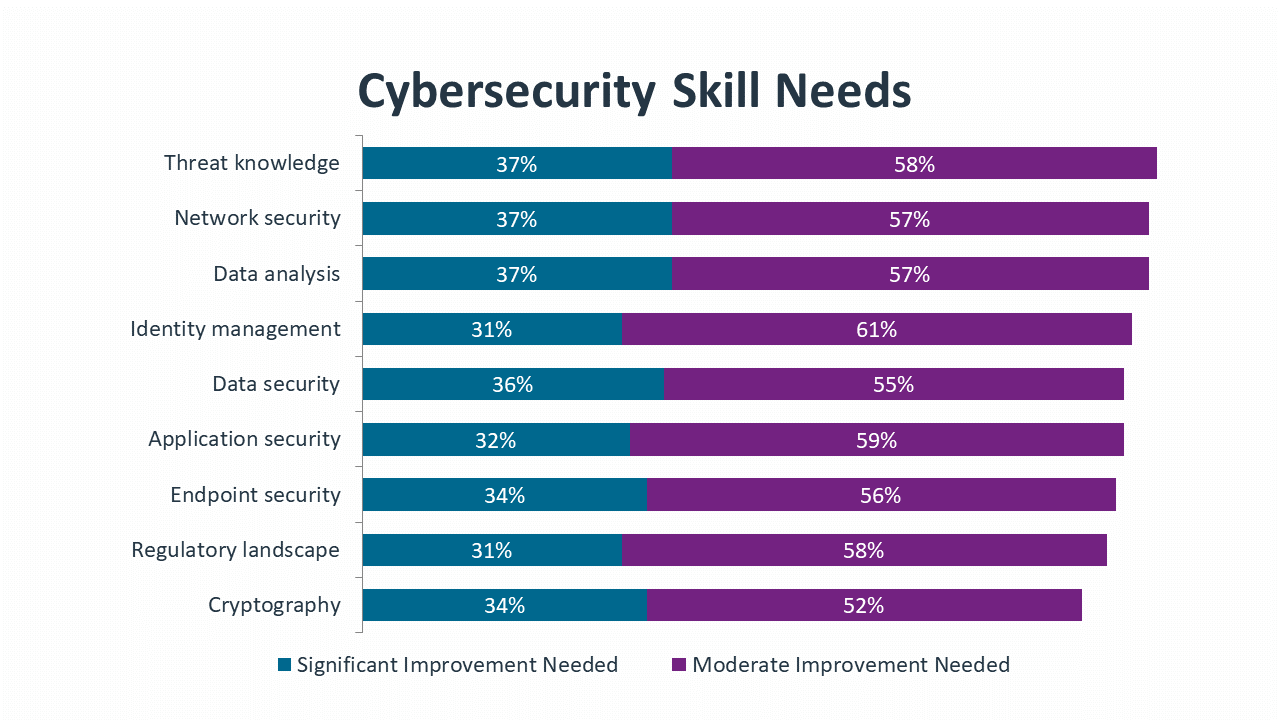

CompTIAの調査からのスキルニーズのリストは、スキル評価が大まかな見積もりであることをさらに証明しています。改善リストの上位にある一部の領域は、評価に関する高度な専門知識を持つ領域と見なされます。ただし、スキルのニーズにより、より正確な全体像が得られる場合があります。ネットワークセキュリティは、長い間実行されてきたタスクであるため、深い専門知識を持つ分野のように思えるかもしれませんが、現実には、IT環境の変化には絶え間ない改善が必要です。脅威の知識、データ分析、ID管理などの他の分野は、サイバーセキュリティの最近のトレンドを表しているため、スキル向上の候補としてより明確です。

企業は明らかに、ギャップを埋めるために採用だけに頼ることはできない。公開市場で適切な製品を見つけることは困難であり、費用もかかります。トレーニングは、より積極的に活用すべきオプションです。既存の従業員を対象としたトレーニングは、特定のスキルを対象とし、より迅速に結果を出し、従業員間のロイヤルティを構築することができます。サイバーセキュリティがより複雑になるにつれて、パートナーシップの拡大も検討する価値があります。

残念ながら、適切なスキルを引き付けたり構築したりすることは、戦いの半分にすぎません。特に需要の高い環境でスキルを維持することは、大きな取り組みです。ISACAの「2022年サイバーセキュリティの現状」レポートによると、2021年には60%の企業がサイバーセキュリティの専門家の維持に苦労しており、2020年から7ポイント上昇しました。良いニュースは、多くのリテンション活動がサイバーセキュリティの戦略的視点の開発とうまく一致していることです。CompTIAの調査で回答者の半数が挙げたサイバーセキュリティリソースの管理における最大の課題は、スタッフが効果的に機能できるようにするツールとサポートを提供することです。これは(2番目の課題である市場賃金の支払いと同様に)財政投資につながる可能性がありますが、構造変更や新しいプロセスによって達成することもできます。3番目の課題は、財政投資をまったく必要とせず、主要な政策目標に戻ります。サイバーセキュリティをビジネスイニシアチブと統合することは、組織から切り離されていると感じているサイバーセキュリティ専門家の症状に対処できる根本原因のアクションです。

プロダクト

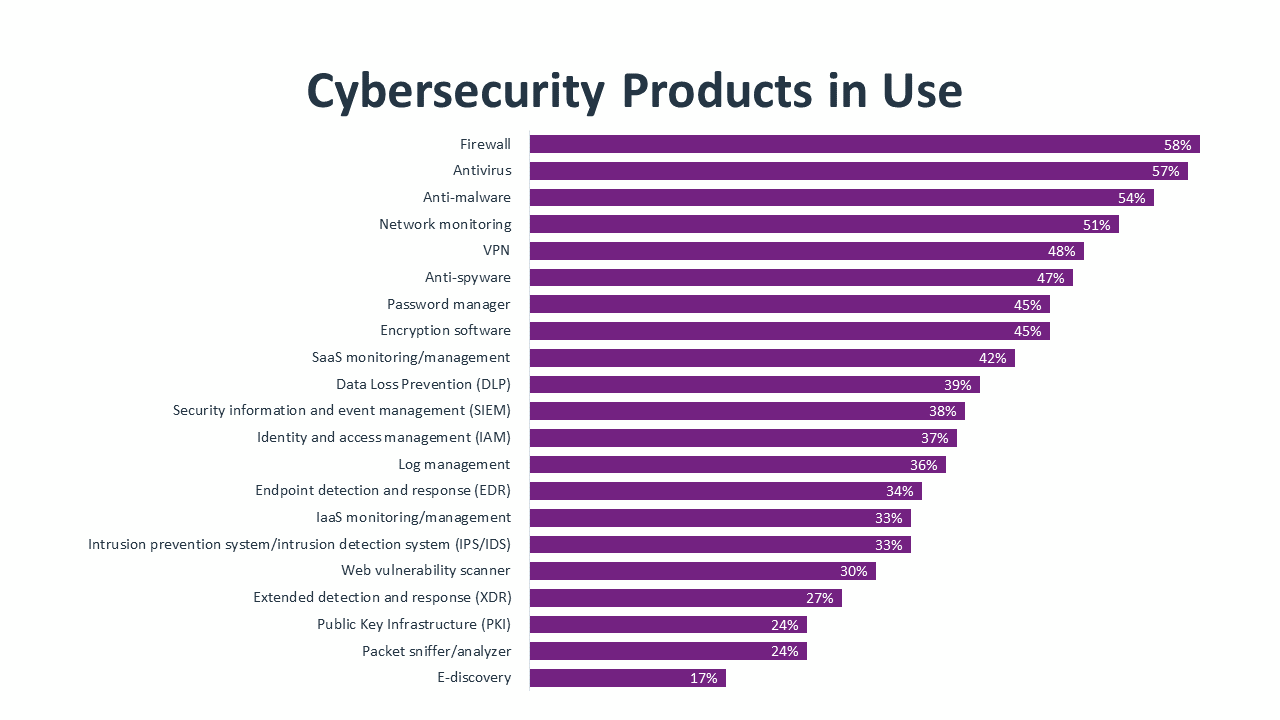

サイバーセキュリティ製品のツールボックスは、決して小さくなっていません。ポリシーとプロセスは、企業がサイバーセキュリティ体制を改善するために使用できる最大の手段ですが、ソフトウェアとハードウェアは依然としてソリューションの必要な部分です。

サイバーセキュリティ製品リストは、長い間存在している製品から始まります。ファイアウォール、ウイルス対策、マルウェア対策は、セキュアな境界の主要なコンポーネントであり、セキュアな境界の重要性が低下したにもかかわらず、依然としてその機能を果たしています。これらのツールはどこにでもありますが、多くのエンドユーザー(そしておそらくITスタッフ)は非常に一般的であるため、それらを製品セットの一部とは考えていないかもしれません。

ネットワーク監視も長い歴史を持ち、時代に合わせて進化しているツールです。SolarWinds Network Performance Monitor、Datadog Network Monitoring、Auvikなどのツールは、ネットワーク アーキテクチャ全体を監視および分析するための広範な機能を提供します。ネットワークモニターの最近の機能には、ネットワークのクラウドコンポーネントの可視性や、データフローをよりよく理解するための分析ツールが含まれます。

クラウドのテーマに固執し、SaaS監視および管理ツールの普及率は2021年の32%から2022年には42%へと大幅に増加しました。クラウド導入の加速は、パンデミック中のIT運用における最大の変化の1つであり、企業は現在、その活動の二次的な影響に対応しています。サイバーセキュリティの問題に加えて、クラウドシステムには使用率とコストに関する独自の懸念があり、クラウドアーキテクチャを適切に管理、調整、保護するには新しい管理ソフトウェアが必要です。

一方、採用率はまだ低いものの、差し迫った追加として強く検討すべきツールもあります。SaaS はクラウド導入の最も一般的な形式ですが、IaaS も普及しており、適切な監視と管理にとってより重要になる可能性があります。包括的なネットワーク監視ツールは全体像を把握するために不可欠ですが、パケットスニファーとLANアナライザーは、見つけにくい問題を根絶できるターゲット製品です。

非常に多くのツールが武器庫にあり、サイバーセキュリティ担当者に対する制約が非常に多いため、明らかな次のステップは自動化です。自動化をテーマにしたCompTIAの以前の調査では、自動化がサイバーセキュリティ戦略にどのように影響するかが明らかになりました。2021年第2四半期に397人のビジネスプロフェッショナルを対象に実施された調査によると、潜在的なサイバーセキュリティインシデントの検出は、今日の企業が取り組んでいる自動化イニシアチブのトップ例であることが示されています。

自動化の他のすべての例と同様に、コインには 2 つの側面があります。一方で、自動化は現代のサイバーセキュリティの取り組みに存在する高度な複雑さを解消します。このため、多くの企業は、人員の制約に直接対処できるものとして自動化を早期に捉えています。企業は、自動化とセルフサービスによってティア1ヘルプデスクサポートの需要を減らすことができると期待していたのと同じように、自動化によってSOCにおけるティア1作業の需要を減らすことができることを望んでいます。

ただし、自動化コインの裏側を考慮する必要があります。自動化自体は複雑な取り組みです。自動化調査で挙げられた上位 2 つの課題は、IT システムの接続とスキル ギャップの解消です。最新のITアーキテクチャの規模と範囲には自動化が必要ですが、自動化の実装とシステムの監視に利用可能なリソースは、自動化が適切に機能していることを確認するために依然として手一杯です。

ティア1の需要が減少するという仮定も間違っています。デジタルトランスフォーメーションにより、組織全体で使用されるテクノロジーの量、日常業務におけるデータの利用、パフォーマンスの低下や脆弱性を生み出す可能性のある問題が大幅に増加しています。自動化は、階層 1 の要求の性質を変更するほど削除しません。パスワードのリセットやソフトウェアパッチなどの単純な問題は自動化によって処理できますが、以前はこれらのリクエストを手動で処理していた個人が、より大きな問題を解決する任務を負っています。

自動化によってリソースの問題が完全に解決されない場合でも、状況はより管理しやすくなります。サイバーセキュリティと事業運営を統合することで、サイバーセキュリティはこれまで以上に重要になり、ゼロトラスト哲学を実装すると、さまざまな新しいプロセスが生まれます。専用の組織構造と適切なツールセットは、複雑さの増大に対処するための最初のステップです。自動化にバランスの取れたアプローチを採用することで、組織は根本的な問題に完全に対処し、健全なサイバーセキュリティの見通しに向けて進むことができます。

付録

方法論

この定量的研究は、2022年第3四半期にサイバーセキュリティに携わるビジネスおよびIT専門家を対象に実施されたオンライン調査で構成されていました。米国を拠点とする合計500人の専門家が調査に参加し、サンプリング誤差の全体的なマージンは+/-4.5パーセントポイントの95%の信頼度で得られました。国際地域(ANZ、ASEAN、ベネルクス、カナダ、ドイツ、英国)では、各地域で合計125人の専門家が調査に参加し、全体的なサンプリング誤差の範囲は+/-8.9%の95%の信頼度でした。サンプリング誤差は、データのサブグループほど大きくなります。

他の調査と同様に、サンプリング誤差は誤差の原因の1つにすぎません。非サンプリング誤差を正確に計算することはできませんが、調査の設計、データの収集、処理のすべての段階で予防措置が講じられ、その影響を最小限に抑えました。

CompTIAは、すべてのコンテンツと分析に責任を負います。研究に関する質問は、research@comptia.org の CompTIAリサーチおよびマーケットインテリジェンスのスタッフにお問い合わせください。

CompTIAは、市場調査業界のInsights Associationのメンバーであり、国際的に尊敬されている基準と倫理の規定を遵守しています。

サイバーセキュリティの詳細をご覧ください。